Звідси. Як бачимо, ще задовго до Кріса Андерсона, у 1947 р. українські бібліотекарі вже знали і використовували «довгий хвіст» в обслуговуванні.

Ромео, Джульєтта і плуг передковий конний ПП-28

Створив

pan.bibliotekar

on пʼятниця, 20 травня 2011 р.

Пасує до:

бібліотеки країни,

історія,

лірика

8

людей мають що сказати

Інструкції з безпеки для операційних систем

Створив

pan.bibliotekar

Пасує до:

інструментарій

1 людей мають що сказати

Агентство національної безпеки розробило і виставило інструкції з безпеки для операційних систем Apple Mac, Linux, Microsoft Windows та Sun Solaris. Запевняють, що ці інструкції в даний час використовуються американським урядом і просто незліченними піплами для забезпечення надійного захисту своїх систем. Переглянув вінду. Як підказка для розроблення власної біб-безпек-інструкції – сам раз.

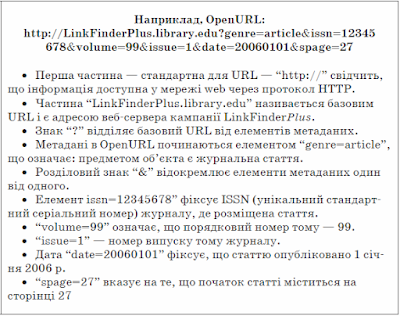

Приклад використання відкритого URL

Створив

pan.bibliotekar

on четвер, 19 травня 2011 р.

Пасує до:

автоматизація,

е-бібліотеки

3

людей мають що сказати

|

| Звідси. С. 128. |

Double-blind peer review

Створив

pan.bibliotekar

Пасує до:

періодика,

рецензування,

фінанси

2

людей мають що сказати

«Справа в тому, що схема рецензування, при якій автор і рецензент залишаються невідомими одне одному (так звана схема double blind peer review), вважається однією з основ системи забезпечення якості наукових публікацій, так як дозволяє виключити особистісний момент з оцінки наукової статті, що безумовно підвищує об’єктивність процесу (в ідеалі). Тим не менш, на наш погляд, використання такої схеми в Росії не призведе до покращення якості матеріалів. Справа в тому, що низка журналів відноситься до вимоги про обов’язкове рецензування надісланих матеріалів формально – часто автор сам надсилає разом зі статтею рецензію на неї (звісно ж, підготовану добрими знайомими і тому позитивну, незалежно від реального наукового рівня матеріалу).

Domesday Reloaded

Створив

pan.bibliotekar

on середа, 18 травня 2011 р.

Пасує до:

і-ресурси,

історія

0

людей мають що сказати

У 1986 році BBC запустило амбітний проект Domesday для запису світлин з повсякденного життя у Великій Британії для майбутніх поколінь. Понад мільйон людей зробили внесок у цей колективний знімок країни. Тепер, через 25 років, у добу Всесвітньої Павутини, цифрової фотографії, електронної пошти і соціальних мереж, прийшов час подивитися на ці записи.

Блоґ-поведінка іспанських студентів-бібліотекознавців

Створив

pan.bibliotekar

on понеділок, 16 травня 2011 р.

Пасує до:

блогосфера,

періодика

5

людей мають що сказати

Jesús Tramullas і Piedad Garrido піднапрягли своїх студентів-бібліотекарів і провели дослідження «Weblog publishing behaviour of librarianship and information science students: a case study». Кожний піддослідний протягом 3-ох місяців вів блоґ (тема будь-яка, але не пов’язана з бібліотекою, архівами, чи інфоцентрами), обов’язковий щотижневий пост і на закінчення – доповідь про свій проект. Результати вражають своєю однозначністю: по закінченню експерименту майже усі студенти заявили, що не будуть продовжувати вести свій блоґ, а приблизно половина ще й погодилась витратити трішки часу, щоб знищити усе написане.

На північ через північний захід

Створив

pan.bibliotekar

Пасує до:

справи бібліотечні

5

людей мають що сказати

Питання №1404. Доброго дня. Підкажіть, будь ласка, де у фонді бібліотеки розмістити книгу, в якій вміщені твори чотирьох авторів.

Відповідь. Будь-ласка, отримавши із відділу комплектування цей збірник, візьміть цю книгу в руки, розкрийте її на титульній сторінці. У верхньому правому кутку, справа, зазвичай олівцем, написаний шифр книги, який складається з двох частин: вгорі (числівник) – це індекс, який вказує розділ знань і відповідно місце книги у фонді, внизу (знаменник) – авторський знак (визначає місце книги при алфавітному розташуванні у відповідному розділі знань). Шифр допомагає читачеві швидко розшукати книгу, а бібліотекарю полегшує і прискорює розкладку книг. Тепер підійдіть до потрібної полиці (знайдіть роздільник у фонді, який співпадає з індексом книги) і поставте книгу за автором на місце. Молодці!

Звідси. А кажуть, що це я злюка=) Зацініть авторський стиль!